Ratkaistu! Mikä on kyberhyökkäys? Kuinka estää kyberhyökkäykset?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Mikä on kyberhyökkäys? Vastataksesi tähän kysymykseen, tämä viesti näyttää sinulle erilaisia kyberhyökkäystyyppejä, jotka havainnollistavat niiden ominaisuuksia ja auttavat sinua tunnistamaan ne. Lisäksi tässä viestissä aiheesta MiniTool-verkkosivusto , tarjoamme joitain käytettävissä olevia menetelmiä kyberhyökkäysten estämiseksi.Mikä on kyberhyökkäys?

Mikä on kyberhyökkäys? Kyberhyökkäys on yleinen kuvaus sarjasta kybertoimintoja, joissa turvaudutaan erilaisiin työkaluihin ja tekniikoihin tietojen varastamiseksi, paljastamiseksi, muuttamiseksi tai tuhoamiseksi. Tietysti ajan myötä hakkerit voivat suorittaa erilaisia haitallisia toimintoja Internetissä hyödyllisten aikomusten ja ilkivallan vuoksi.

Hakkerit ovat tutkineet erilaisia menetelmiä soluttautuakseen uhrien järjestelmiin. Joskus se voidaan kehittää mielivaltaiseksi hyökkäykseksi kohdetta vastaan, eikä kukaan tiedä, kuka on seuraava uhri.

Kyberrikolliset laukaisevat kolme suurta motiivia:

Nämä hyökkääjät etsivät rahaa varkauksien tai kiristyksen avulla. He voivat varastaa tietosi yritysvaihtoa varten, murtautua pankkitilille varastaakseen rahaa suoraan tai kiristää uhreja.

Näillä hakkereilla on yleensä tietyt kohteet hyökkäyksen aloittamiseksi, kuten vastustajansa. Henkilökohtainen kauna on yleensä suuri syy tähän toimintaan. Yritysvakoilu voi varastaa immateriaaliomaisuutta saadakseen epäoikeudenmukaisen edun kilpailijoihin nähden. Jotkut hakkerit käyttävät hyväkseen järjestelmän haavoittuvuuksia varoittaakseen muita niistä.

Nämä hakkerit ovat enimmäkseen taitavampia ammattilaisia. Heitä voidaan kouluttaa ja sitten osallistua kybersodankäyntiin, kyberterrorismiin tai hacktivismiin. Hyökkäävät kohteet keskittyvät vihollistensa valtion virastoihin tai kriittiseen infrastruktuuriin.

Enemmän tai vähemmän ihmiset voivat kohdata joitain kyberhyökkäyksiä tietämättään. Joten mitkä ovat yleisimmät kyberhyökkäykset? Jotta voit paremmin erottaa eri tyypit, seuraavassa osassa havainnollistetaan niitä yksitellen.

Yleisiä kyberhyökkäystyyppejä

Kyberhyökkäykset ovat lisääntyneet viime vuosina yhä suositummaksi tulleen liiketoiminnan digitalisoinnin myötä. Kyberhyökkäystyyppejä on kymmeniä, ja luettelemme joitain yleisiä tyyppejä, jotka vaivaavat ihmisiä paljon.

Haittaohjelmahyökkäykset

Haittaohjelmat esiintyvät usein haittaohjelmina suorittaakseen useita teoreettisia toimia uhrin järjestelmässä. Toimenpide on suunniteltu vahingoittamaan tietokonetta, palvelinta, asiakasta tai tietokoneverkkoa ja infrastruktuuria.

Näitä liikkeitä on vaikea havaita, ja niiden tarkoitusten ja tunkeutumismenetelmien mukaan ne voidaan luokitella joihinkin eri tyyppeihin, mukaan lukien virukset, matot, troijalaiset, mainosohjelmat, vakoiluohjelmat, kiristysohjelmat jne.

Nämä luetellut esimerkit ovat yleisimpiä ongelmia, joihin ihmiset voivat törmätä. Vuosien kuluessa sähköisen viestinnän nopean kehityksen myötä siitä on tullut uudenlainen hyökkäyskanava, kuten sähköposti, tekstiviesti, haavoittuva verkkopalvelu tai vaarantuneet verkkosivustot.

Jos haluat tietää, kuinka tunnistaa haittaohjelmien merkit tietokoneissa, tämä viesti on hyödyllinen: Mikä on mahdollinen merkki haittaohjelmista tietokoneessa? 6+ oireita .

Tietojenkalasteluhyökkäykset

Tietojenkalasteluhyökkäykset tarkoittavat usein sitä, että arkaluontoiset tietosi, erityisesti käyttäjätunnuksesi, salasanasi, luottokorttisi numerot, pankkitilitiedot jne., joutuvat hakkereille alttiiksi. He voivat hyödyntää ja myydä näitä tietoja etuihinsa. Useimmat ihmiset juuttuvat helposti tähän ansaan tuntemattomien sähköpostien, linkkien tai verkkosivustojen vuoksi.

Spear-phishing-hyökkäykset

Tietojenkalastelu on yleinen termi kyberhyökkäyksille, jotka suoritetaan sähköpostilla, tekstiviestillä tai puheluilla suurille ihmisjoukoille. Jos tällä hyökkäyksellä on tietty uhrikohde, kutsumme sitä keihästietojenkalasteluksi. Hyökkäyskanavia on muokattu erityisesti uhriin kohdistettavaksi, mikä vaatii enemmän ajattelua ja aikaa saavuttaakseen kuin tietojenkalastelu.

Whale-phishing-hyökkäykset

Whale-phishing-hyökkäys on erittäin kohdennettu tietojenkalasteluhyökkäys. Samoin kuin keihäs-phishing-hyökkäys, se tapahtuu, kun hyökkääjä käyttää keihään kalastelumenetelmiä suuren, korkean profiilin kohteen, kuten ylempien johtajien, perässä.

He voivat naamioitua luotettaviksi tahoiksi, jotta uhrit voivat jakaa erittäin arkaluontoisia tietoja vilpillisen tilin kanssa.

Hajautetut palvelunestohyökkäykset (DDoS)

DDoS-hyökkäys on yksi kyberhyökkäys, joka on suunniteltu vaikuttamaan kohdejärjestelmän käytettävyyteen tai ylittämään sen käytettävyyttä luomalla suuri määrä paketteja tai pyyntöjä. Samoin palvelunestohyökkäys (DoS) voi tehdä saman sammuttaakseen koneen tai verkon, jolloin se ei ole käytettävissä sen aiotuille käyttäjille.

Näillä kahdella hyökkäyksellä on jotain erilaista, ja jos haluat oppia siitä, voit lukea tämän viestin: DDoS vs DoS | Mitä eroa on ja miten ne voidaan estää .

Cross-Site Scripting (XSS) -hyökkäykset

Tämän prosessin aikana hyökkääjä lisää haitallisen suoritettavan komentosarjan luotettavan sovelluksen tai verkkosivuston koodiin, lähettää sitten haitallisen linkin käyttäjälle ja huijaa käyttäjän napsauttamaan linkkiä käynnistääkseen XSS-hyökkäyksen.

Sitten muunnettu sovellus tai verkkosivusto käynnistää haitallisen linkin, koska tietoja ei ole asianmukaisesti puhdistettu, ja sitten hyökkääjät voivat varastaa käyttäjän aktiivisen istuntoevästeen.

Man-in-the-Middle (MITM) -hyökkäykset

Kuten nimestä voi päätellä, mies-in-the-middle-hyökkäys tarkoittaa, että hyökkääjä on keskellä käyttäjän ja sovelluksen välistä keskustelua salakuunnellakseen henkilökohtaisia tietoja. Normaalisti hakkerit asettavat tavoitteensa taloussovellusten, verkkokauppasivustojen jne. käyttäjille.

Bottiverkot

Poiketen muista hyökkäyksistä, botnetit ovat tietokoneita, jotka ovat saaneet haittaohjelmien tartunnan ja ovat hyökkääjien hallinnassa. Näitä botnet-tietokoneita voidaan ohjata suorittamaan useita laittomia toimintoja, kuten tietojen varastamista, roskapostin lähettämistä ja DDoS-hyökkäyksiä.

Bottiverkon luomisen este on myös riittävän alhainen, jotta se olisi kannattavaa liiketoimintaa joillekin ohjelmistokehittäjille. Siksi siitä on tullut yksi yleisimmistä hyökkäyksistä.

Ransomware

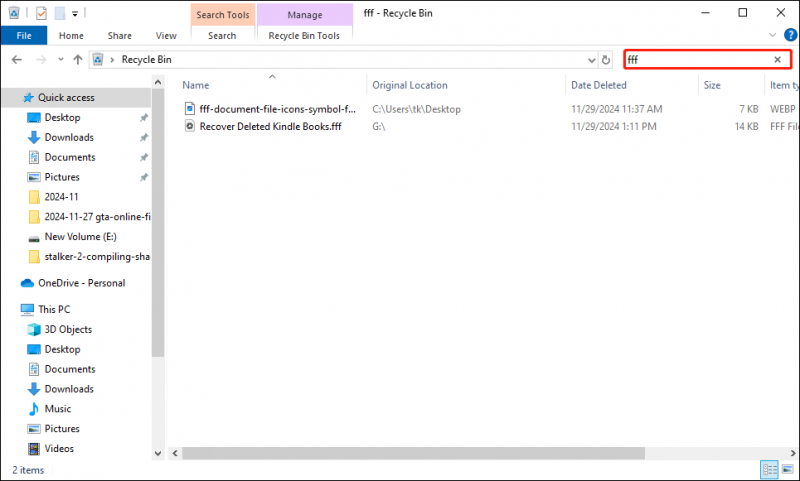

Ransomware on haittaohjelma, joka voi tunkeutua järjestelmääsi ja salata tiedostosi estääkseen käyttäjien pääsyn tietokoneilleen oleviin tiedostoihin. Sitten hakkerit vaativat lunnaita salauksenpurkuavaimesta. Vaihtoehtoisesti osa lunnaista lukitsee järjestelmän vahingoittamatta tiedostoja, kunnes lunnaat on maksettu.

SQL-injektiohyökkäykset

Tämä hyökkäys voi etsiä verkon tietoturva-aukkoja ja käyttää koodin lisäystekniikkaa häiritäkseen sovelluksen tietokantaansa tekemiä kyselyjä. Tällainen hyökkäys keskittyy verkkosivustojen hyökkäämiseen, mutta sitä voidaan käyttää myös kaikentyyppisten SQL-tietokantojen hyökkäämiseen.

Zero-Day Exploit

Nollapäivän hyväksikäyttö on laaja termi kuvaamaan niitä hyökkäystoimintoja, joissa hakkerit voivat hyödyntää kyseisiä tietoturva-aukkoja suorittaakseen järjestelmä-/verkko-/ohjelmistohyökkäyksen. Nollapäivä tarkoittaa, että uhreilla tai ohjelmistotoimittajalla ei ole aikaa reagoida ja korjata tätä virhettä.

URL-osoitteen tulkinta

Tällaista hyökkäystä voidaan kutsua myös URL-myrkytykseksi. Hakkerit usein manipuloivat ja muokkaavat URL-osoitetta muuttamalla sen merkitystä pitäen samalla syntaksin ennallaan. Tällä tavalla hyökkääjät voivat käyttää verkkopalvelinta ja tutkia sitä ja hakea lisätietoja. Tällainen hyökkäys on erittäin suosittu CGI-pohjaisten verkkosivustojen keskuudessa.

DNS-huijaus

Domain Name Server (DNS) -huijaus voi huijata ihmisiä vilpilliseen, haitalliseen verkkosivustoon manipuloimalla DNS-tietueita. Joskus saatat huomata, että kohdennettu verkkosivustosi ohjataan uudelle sivulle, joka näyttää täsmälleen samalta kuin haluat mennä.

Hakkerit voivat kuitenkin saada sinut kirjautumaan sisään oikealle tilillesi ja paljastamaan arkaluonteisempia tietoja. He voivat tarttua tilaisuuteen asentaa viruksia tai matoja järjestelmääsi, mikä aiheuttaa odottamattomia tuloksia.

Brute Force -hyökkäykset

Raakavoimaiset hyökkäykset tarkoittavat, että joku henkilö, joka voi olla muukalainen, hakkeri tai vihamielinen, yrittää päästä uhrin tietokoneeseen kokeilemalla kaikkia salasanoja, jotka he uskovat uhrin asettaneen tietokoneelle.

Normaalisti ennen kuin he tekevät niin, hakkerit seuraavat mahdollisia vihjeitä sosiaalisessa mediassa ja online-tiedoista päätelläkseen salasanasi. Älä siis paljasta henkilötietojasi yleisölle.

Troijan hevoset

Trojan Horse naamioituu usein lailliseksi ja vaarattomaksi ohjelmistoksi, mutta kun virus aktivoituu, troijalainen virus voi saada verkkorikolliset vakoilemaan sinua, varastamaan tietosi ja pääsemään järjestelmääsi. Jos haluat tietää aiheesta lisää, voit lukea tämän postauksen: Mikä on troijalainen virus? Kuinka suorittaa troijalaisen viruksen poisto .

Kuinka estää kyberhyökkäyksiä?

Kun tiedät nämä yleiset esimerkit kyberhyökkäyksistä, saatat miettiä, kuinka kyberhyökkäykset voidaan estää tehokkaasti. Saatat harkita hyödyllisiä vinkkejä.

Vinkki 1: Pidä Windows ja ohjelmisto ajan tasalla

On välttämätöntä pitää ohjelmistosi ja järjestelmäsi ajan tasalla. Julkaistut päivitykset voivat tarjota edistyneitä ja upouusia ominaisuuksia, mutta myös korjata joitakin aiemmissa testeissä havaittuja järjestelmä- tai ohjelmistovirheitä ja tietoturvaongelmia. Jos jätät päivityksen sivuun, hakkerit voivat löytää nämä heikkoudet ja tarttua tilaisuuteen tunkeutua järjestelmääsi.

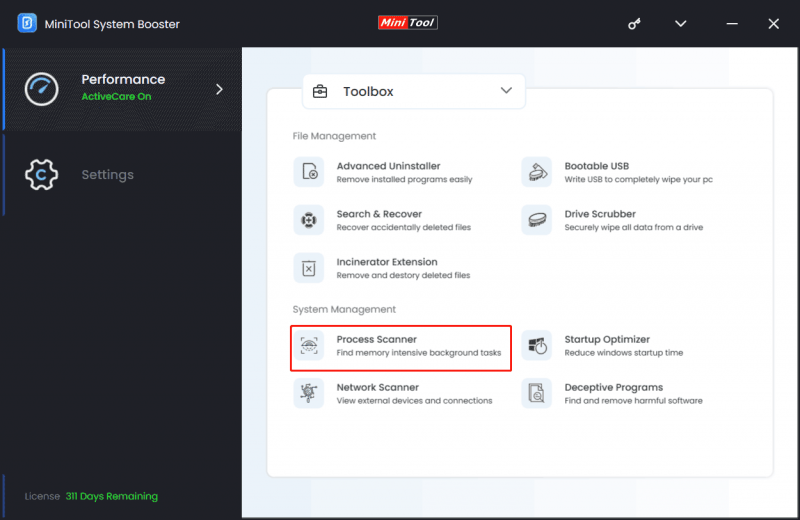

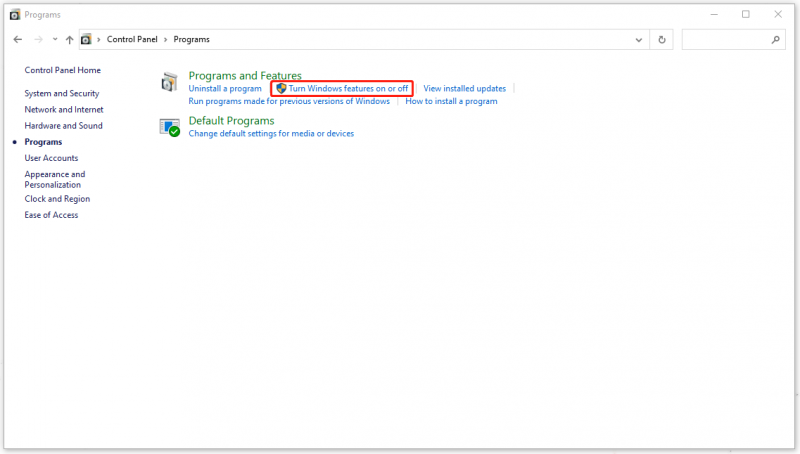

Vinkki 2: Asenna palomuuri

Windowsissa on sisäänrakennettu palomuuri ja virustorjunta, ja sinun on parempi pitää todellinen suoja päällä koko ajan. Ominaisuudet voivat paremmin suojata tietokonettasi kyberhyökkäyksiltä. Riittääkö se kuitenkin suojaamaan sinua kaikilta ulkopuolisilta hyökkäyksiltä? Voit lukea tämän postauksen saadaksesi lisätietoja: Onko Windows Defender tarpeeksi? Lisää ratkaisuja tietokoneen suojaamiseen .

Tämän lisäksi voit asentaa muita luotettava kolmannen osapuolen virustorjunta tai palomuuri suojaamaan suojaa.

Vinkki 3: Käytä monivaiheista todennusta

Mikä on monitekijätodennus (MFA)? Se on vahvan identiteetin ja pääsynhallintapolitiikan ydinkomponentti. Tämän kirjautumisprosessin aikana tämä MFA vaatii käyttäjiä antamaan enemmän tietoja kuin pelkän salasanan, mikä voi suojata henkilötietoja luvattomalta kolmannelta osapuolelta.

Vinkki 4: Varmuuskopioi tiedot säännöllisesti

Se on yksi tärkeimmistä vaiheista tärkeiden tietojesi suojaamiseksi – tee säännöllinen varmuuskopio. Kyberhyökkäysten sattuessa tarvitset omasi datan varmuuskopio välttääksesi vakavat seisokit, tietojen menetykset ja vakavat taloudelliset menetykset.

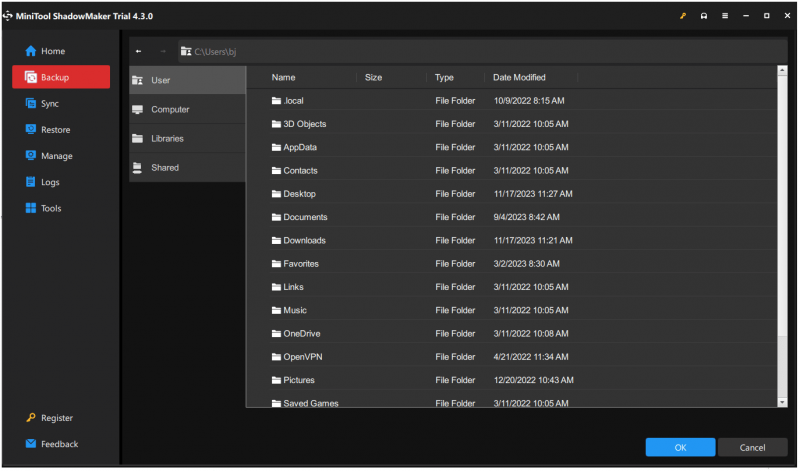

Jotkut ihmiset unohtavat suorittaa tämän tehtävän ja pitävät sitä raskaana. Älä huoli. Voit luottaa tähän ammattilaiseen varmuuskopiointiohjelmisto – MiniTool ShadowMaker – kohteeseen varmuuskopiot , kansiot, osiot, levyt ja järjestelmäsi.

Lisäksi kannattaa kokeilla varmuuskopiointimallia ja aikatauluasetuksia määrittääksesi an automaattinen varmuuskopiointi . Voit määrittää automaattisen varmuuskopioinnin alkamaan päivittäin, viikoittain, kuukausittain tai tapahtuman yhteydessä ja säästääksesi resurssejasi kokeilemalla portaallista tai differentiaalista varmuuskopiointia.

Lataa ja asenna tämä ohjelma tietokoneellesi ja kokeile sitä 30 päivää ilmaiseksi.

MiniTool ShadowMaker -kokeilu Lataa napsauttamalla 100 % Puhdas & Turvallinen

Vaihe 1: Käynnistä ohjelma ja napsauta Jatka oikeudenkäyntiä jatkaa.

Vaihe 2: kohdassa Varmuuskopioida -välilehteä, napsauta LÄHDE -osiossa valitaksesi, mitä haluat varmuuskopioida, ja siirry sitten kohtaan KOHDE -osiossa voit valita, mihin varmuuskopio tallennetaan, mukaan lukien Käyttäjä, tietokone, kirjastot ja jaetut .

Vaihe 3: Napsauta sitten Vaihtoehdot ominaisuus määrittääksesi varmuuskopiointiasetukset ja napsauta Takaisin ylös nyt käynnistääksesi sen heti, kun kaikki on asetettu.

Vinkki 5: Vaihda ja luo vahvoja salasanoja säännöllisesti

Sinun on parasta vaihtaa salasanasi säännöllisesti ja käyttää vahvempaa salasanaa, kuten erikoissymboleita ja erilaisia numero- ja sanayhdistelmiä. Älä käytä henkilökohtaisiin tietoihisi liittyviä numeroita, kuten syntymäpäivää tai puhelinnumeroa, jotka on helppo päätellä.

Vinkki 6: Käytä suojattua Wi-Fi-yhteyttä

Jotkut ihmiset ovat tottuneet muodostamaan yhteyden tuntemattomaan Wi-Fi-verkkoon julkisesti työskennellessään kahvilassa. Se ei ole ollenkaan turvallista. Mikä tahansa laite voi saada tartunnan yhdistämällä verkkoon, ja tämä julkinen Wi-Fi voidaan helposti hakkeroida tahattomasti. Sinun on oltava varovainen.

Bottom Line:

Mikä on kyberhyökkäys? Tämän viestin lukemisen jälkeen saatat saada yleiskuvan kyberhyökkäyksistä. Tämä täydellinen opas auttaa sinua erottamaan erityyppiset kyberhyökkäykset ja löytämään oikean tavan estää ne.

Kasvavien kyberturvallisuusongelmien edessä on ensimmäinen ja tärkein asia, joka sinun tulee tehdä, on laatia varmuuskopiointisuunnitelma tärkeille tiedoillesi. Suosittelemme MiniTool ShdowMakeria. Jos sinulla on ongelmia tämän työkalun kanssa, voit ottaa meihin yhteyttä osoitteella [sähköposti suojattu] .

![Kuinka tehdä Synology Backup? Tässä on täydellinen opas! [MiniTool-vinkit]](https://gov-civil-setubal.pt/img/backup-tips/82/how-do-synology-backup.png)

![Rekisterin varmuuskopiointi ja palauttaminen Windows 10: ssä [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/10/how-backup-restore-registry-windows-10.jpg)

![10 tapaa korjata epäsuhtaisen mustan näytön virhe Windows 10/8/7: ssä [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/07/10-ways-fix-discord-black-screen-error-windows-10-8-7.png)

![YouTube-kommentit eivät lataudu, kuinka korjaan? [Ratkaistu 2021]](https://gov-civil-setubal.pt/img/youtube/66/youtube-comments-not-loading.jpg)

![5 ratkaisua verkon polun korjaamiseen ei löydy Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/78/5-solutions-fix-network-path-not-found-windows-10.png)

![Virtuaaliaseman poistaminen Windows 10 - 3 tapaa [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/89/how-delete-virtual-drive-windows-10-3-ways.png)