DDoS vs DoS | Mitä eroa on ja miten ne voidaan estää?

Ddos Vs Dos Mita Eroa On Ja Miten Ne Voidaan Estaa

Tässä maailmassa, jossa ihmiset luottavat enemmän Internetiin, kybermaailmassa tapahtuu haitallisia tapahtumia. Rikolliset yrittävät kaikkensa hyödyntääkseen ihmisten yksityisyyttä ja varastaakseen tietoja, kuten DDoS- ja DoS-hyökkäykset. Tänään tämä artikkeli DDoS vs DoS on MiniTool-verkkosivusto esittelee heidän eroavaisuutensa.

Kun kyberhyökkäyksiä on enemmän, ihmisten on tiedettävä niistä enemmän, jotta kohdehyökkäyksiin voidaan suunnitella erityisiä menetelmiä. Siksi sinun on selvitettävä, mitä ne ovat, jotta voit estää nämä kaksi voimakasta vihollista - DDoS-hyökkäykset ja DoS-hyökkäykset.

Mitä ovat DDoS-hyökkäykset?

DDoS Attack (Distributed Denial-of-Service Attack) on tietoverkkorikos, jossa hyökkääjä tulvii palvelimeen Internet-liikennettä estääkseen käyttäjiä pääsemästä yhdistettyihin verkkopalveluihin ja -sivustoihin. Itse asiassa se on paljon samanlainen kuin DoS-hyökkäykset, joten monet ihmiset erehtyvät nämä kaksi hyökkäystä.

Jos haluat tietää lisätietoja DDoS-hyökkäyksistä, voit katsoa tämän artikkelin: Mikä on DDoS Attack? Kuinka estää DDoS-hyökkäys .

Mitä DoS-hyökkäykset ovat?

Palvelunestohyökkäys (DoS) on eräänlainen verkkohyökkäys, jossa hyökkääjä yrittää estää koneen tai verkkoresurssin kohdekäyttäjän käytettävissä häiritsemällä tilapäisesti tai määräämättömäksi ajaksi verkkoon kytkettyjen isäntien palvelun.

DoS-hyökkäysten ja DDoS-hyökkäysten tyypit

Vaikka niillä on samat tarkoitukset hyökätä tietokoneisiin, voit silti luokitella ne niiden erilaisten hyökkäysmenetelmien mukaan. Tämä on yksi suuri ero DoS-hyökkäysten ja DDoS-hyökkäysten välillä. DoS-hyökkäyksiä ja DoS-hyökkäyksiä on kolme tyyppiä.

Kolme DoS-hyökkäystyyppiä

Teardrop Attack

Teardrop-hyökkäys hyödyntää paketin otsikossa olevia tietoja TCP/IP-pinon toteutuksessa, joka luottaa IP-fragmenttiin.

IP-segmentti sisältää tietoja, jotka osoittavat, minkä segmentin alkuperäisestä paketista segmentti sisältää, ja jotkin TCP/IP-pinot, kuten NT ennen Service Pack4:ää, kaatuvat vastaanotettaessa väärennetyn segmentin, jossa on päällekkäisiä siirtymiä.

Kun IP-paketti välitetään verkon yli, paketti voidaan jakaa pienempiin osiin. Hyökkääjä voi toteuttaa Teardrop-hyökkäyksen lähettämällä kaksi (tai useampia) paketteja.

Tulvahyökkäys

SYN-tulvahyökkäykset hyödyntävät TCP:n kolmisuuntaista kättelymekanismia. Hyökkääjä lähettää pyynnön hyökkäyksen kohteena olevaan päähän käyttämällä väärennettyä IP-osoitetta, ja hyökkääjän lähettämä vastauspaketti ei koskaan saavuta määränpäätä. Tässä tapauksessa hyökkäyspää kuluttaa resursseja odottaessaan yhteyden sulkemista.

Jos tällaisia yhteyksiä on tuhansia, isäntäresurssit loppuvat, jolloin saavutetaan hyökkäyksen tavoite.

IP-fragmentaatiohyökkäys

IP-osien pirstoutumishyökkäys viittaa eräänlaiseen tietokoneohjelmien uudelleenjärjestelyn haavoittuvuuteen. Se voi lähettää muokatut verkkopaketit, mutta vastaanottavaa verkkoa ei voida järjestää uudelleen. Kokoamattomien pakettien suuren määrän vuoksi verkko juuttuu ja kuluttaa kaikki resurssinsa.

Kolme DDoS-hyökkäystyyppiä

Volumetriset hyökkäykset

Volumetriset hyökkäykset suoritetaan pommittamalla palvelinta niin suurella liikenteellä, että sen kaistanleveys loppuu kokonaan.

Tällaisessa hyökkäyksessä pahantahtoinen toimija lähettää pyyntöjä DNS-palvelimelle käyttämällä kohteen väärennettyä IP-osoitetta. DNS-palvelin lähettää sitten vastauksensa kohdepalvelimelle. Kun DNS-vastaukset tehdään suuressa mittakaavassa, se voi aiheuttaa tuhoa kohdepalvelimessa.

Protokollahyökkäykset

Protokolla-DDoS-hyökkäykset perustuvat Internet-viestintäprotokollien heikkouksiin. Koska monet näistä protokollista ovat maailmanlaajuisessa käytössä, niiden toimintatavan muuttaminen on monimutkaista ja erittäin hidasta.

Esimerkiksi Border Gateway Protocol (BGP) -kaappaus on loistava esimerkki protokollasta, josta voi tulla DDoS-hyökkäyksen perusta.

Verkkosovelluspohjaiset hyökkäykset

Sovellushyökkäys koostuu verkkorikollisten pääsystä luvattomille alueille. Hyökkääjät aloittavat useimmiten katsomalla sovelluskerrosta ja etsivät koodiin kirjoitettuja sovellushaavoittuvuuksia.

DDoS vs DoS-hyökkäykset

Vertaaksesi DDoS-hyökkäyksiä DoS-hyökkäyksiin, tämä artikkeli selventää eroja niiden tärkeissä ominaisuuksissa.

Internet-yhteys

Tärkein ero DoS- ja DDoS-hyökkäysten välillä on, että DDoS käyttää useita Internet-yhteyksiä uhrin tietokoneverkon kytkemiseen offline-tilaan, kun taas DoS käyttää yhtä yhteyttä.

Hyökkäysnopeus

DDoS on nopeampi hyökkäys kuin DoS-hyökkäys. Koska DDoS-hyökkäykset tulevat useista paikoista, ne voidaan ottaa käyttöön paljon nopeammin kuin DoS-hyökkäykset yhdessä paikassa. Hyökkäyksen lisääntynyt nopeus vaikeuttaa havaitsemista, mikä tarkoittaa lisääntynyttä vahinkoa tai jopa katastrofaalisia seurauksia.

Havaitsemisen helppous

DoS-hyökkäykset on helpompi jäljittää kuin DDoS-hyökkäykset. Nopeusvertailutulos on kertonut meille, että DDoS-hyökkäykset toimivat nopeammin kuin DoS, mikä voi vaikeuttaa hyökkäyksen havaitsemista.

Lisäksi, koska DoS tulee yhdestä paikasta, on helpompi havaita sen alkuperä ja katkaista yhteys.

Liikenteen määrä

DDoS-hyökkäykset antavat hyökkääjän lähettää valtavia määriä liikennettä uhriverkkoon. DDoS-hyökkäys käyttää useita etäkoneita (zombeja tai botteja), mikä tarkoittaa, että se voi lähettää paljon suurempia määriä liikennettä eri paikoista samanaikaisesti, ylikuormittaen palvelimen nopeasti tavalla, joka vältetään havaitsemisesta.

Toteutustapa

DDoS-hyökkäyksissä uhri PC ladataan useista paikoista lähetetystä datapaketista; DoS-hyökkäyksissä uhri PC ladataan yhdestä paikasta lähetetystä datapaketista.

DDoS-hyökkäykset koordinoivat useita haittaohjelmien (bottien) tartunnan saaneita isäntiä luodakseen komento- ja ohjauspalvelimen (C&C) hallitseman bottiverkon. Sitä vastoin DoS-hyökkäykset käyttävät tyypillisesti komentosarjoja tai työkaluja hyökkäysten suorittamiseen yhdestä koneesta.

Kumpi on vaarallisempi?

Yllä olevan vertailun mukaan DDoS-hyökkäysten ja DoS-hyökkäysten välillä on ilmeistä, että DDoS-hyökkäykset ylittävät monilta osin, mikä tekee DDoS-hyökkäyksistä kovemman ongelman tähän asti.

DDoS- ja DoS-hyökkäykset ovat molemmat vaarallisia ja mikä tahansa niistä voi johtaa vakavaan sammutusongelmaan. Mutta DDoS-hyökkäykset ovat vaarallisempia kuin DoS-hyökkäykset, koska ensimmäiset käynnistetään hajautetuista järjestelmistä, kun taas jälkimmäinen suoritetaan yhdestä järjestelmästä.

Jos haluat tietää, miten voit tunnistaa, onko sinulla käynnissä DDoS- vai DoS-hyökkäyksiä. On joitain signaaleja, jotka voit selvittää.

- Ennennäkemättömän hidas verkon suorituskyky.

- Palvelun epääminen jonkin digitaalisen ominaisuuden toimesta.

- Tuntematon verkkoyhteyden katkeaminen samassa verkossa oleville koneille.

- Kaikki äkilliset seisokit tai suorituskykyongelmat.

Miksi DoS- ja DDoS-hyökkäyksiä tapahtuu?

Hyötyjen etsiminen

Suurin osa kyberrikollisesta toiminnasta juontuu etujen etsimisestä. Internetissä on erityinen aarre, jolla on suuri vetovoima rikollisiin – virtuaalinen omaisuus. Useita hyökkäyksiä käytettäessä jotkin verkkokauppasivustot kaatuvat, ja vakavampaa ovat taloudelliset tappiot.

Sitä paitsi ihmisten yksityisyyttä pidetään myös kannattavana voimavarana. Se voidaan myydä sitä tarvitseville yrityksille, kuten ostosalustoille tai muille palveluyrityksille.

Ideologiset uskomukset

Noille hakkereille he eivät halua hyötyä vaan osoittaa poliittista tukeaan tai erimielisyyttään. Ne kohdistuvat poliitikkoihin, poliittisiin ryhmiin tai muihin hallitus- ja kansalaisjärjestöihin, koska heidän ideologiset uskonsa poikkeavat verkkosivuston sulkemisesta.

Kybersodankäynti

Kun jotkut ihmiset väittävät poliittisen erimielisyytensä näin aggressiivisella tavalla, ihmiset, joilla on erilainen poliittinen tuki, taistelevat samalla tavalla, mikä siis laukaisee kybersodan. Yleensä militantit ja terroristit yrittävät erilaisia DDoS-hyökkäystyyppejä poliittisissa tai sotilaallisissa tarkoituksissa.

Haitalliset kilpailijat

Henkilökohtaisen edun vuoksi jotkut kilpailijat ryhtyvät haitallisiin toimiin hyökätäkseen kilpailijoitaan vastaan, ja DDoS-hyökkäyksiä käytetään yleisesti kaupallisissa sodissa.

DDoS-hyökkäykset voivat kaataa yrityksen verkon, jolloin kilpailijat voivat varastaa asiakkaitaan.

Kuinka estää DDoS- ja DoS-hyökkäykset?

Nyt kun olet oppinut DoS vs DDoS -hyökkäyksistä, saatat ihmetellä, onko olemassa käytettävissä olevia varotoimenpiteitä. Voit estää DDoS- ja DoS-hyökkäykset seuraavasti.

- Luo monikerroksinen DDoS-suojaus.

- Käytä verkkosovellusten palomuureja.

- Tunne hyökkäyksen oireet.

- Harjoittele jatkuvaa verkkoliikenteen seurantaa.

- Rajoita verkkolähetyksiä.

- Palvelimen redundanssi.

Tämän lisäksi on syytä korostaa varmuuskopioinnin tärkeyttä. Olivatpa DDoS- tai DoS-hyökkäykset mitkä tahansa, ne voivat johtaa hitaaseen Internet-suorituskykyyn, verkkosivustojen sulkemiseen, järjestelmän kaatumisiin jne. Vain jos olet valmistellut järjestelmän varmuuskopion muille ulkoisille levyille, järjestelmän palautus voi tapahtua pian.

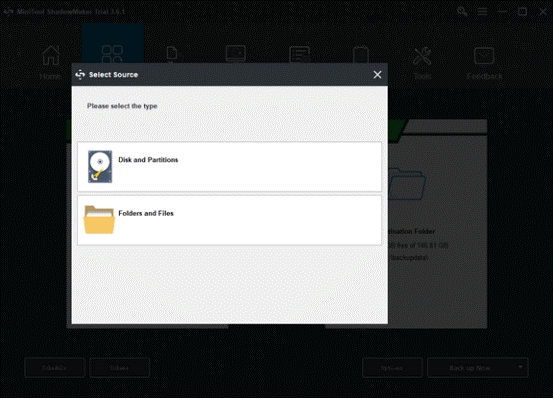

Tällä tavalla, MniTool ShadowMaker voi täyttää vaatimukset, ja muut saatavilla olevat ominaisuudet on asetettu parantamaan varmuuskopiointikokemustasi. Voit tehdä ajoitetun varmuuskopion (päivittäin, viikoittain, kuukausittain, tapahtuman yhteydessä) ja varmuuskopiointisuunnitelman ( täysi varmuuskopio, inkrementaalinen varmuuskopiointi, differentiaalinen varmuuskopio ) mukavuutesi takia.

Lataa ja asenna tämä ohjelma, niin voit nauttia kokeiluversiosta 30 päivän ajan ilmaiseksi.

Vaihe 1: Avaa MiniTool ShadowMaker ja napsauta Jatka oikeudenkäyntiä päästäksesi ohjelmaan.

Vaihe 2: Siirry kohtaan Varmuuskopioida välilehti ja Järjestelmä on valittu lähteeksi. Jos haluat vaihtaa muihin varmuuskopiointikohteisiin – levyyn, osioon, kansioon ja tiedostoon – tai muihin varmuuskopiointikohteisiin – Järjestelmänvalvojan tilikansio , Kirjastot , Tietokone , ja Jaettu , voit napsauttaa Lähde tai Kohde -osio ja valitse ne uudelleen.

Vaihe 3: Viimeistele varmuuskopiointi napsauttamalla Varmuuskopioi nyt vaihtoehto aloittaa prosessi välittömästi tai Palaa myöhemmin mahdollisuus viivyttää varmuuskopiointia. Viivästetty varmuuskopiointitehtävä on päällä Hallitse sivu.

Bottom Line:

Kaikki kyberhyökkäykset voivat tehdä tietojesi katoamisen tai yksityisyytesi tunkeutumisen mahdolliseksi, mitä on vaikea estää. Vakavamman tilanteen välttämiseksi voit kuitenkin tehdä varmuuskopiointisuunnitelman kaikille tärkeille tiedoille. Tässä artikkelissa DDoS vs DoS on esitelty kaksi yleistä hyökkäystä. Toivottavasti ongelmasi voidaan ratkaista.

Jos sinulla on ongelmia MiniTool ShadowMakerin käytössä, voit jättää viestin seuraavaan kommenttialueeseen, niin vastaamme mahdollisimman pian. Jos tarvitset apua MiniTool-ohjelmiston käytössä, voit ottaa meihin yhteyttä kautta [sähköposti suojattu] .

DDoS vs. DoS UKK

Pystytkö DDoS:iin yhdellä tietokoneella?Pienen mittakaavan ja perusluonteensa vuoksi ping-of-death-hyökkäykset toimivat yleensä parhaiten pienempiä kohteita vastaan. Hyökkääjä voi kohdistaa kohteen esimerkiksi yhteen tietokoneeseen tai langattomaan reitittimeen. Jotta tämä onnistuisi, haitallisen hakkerin on ensin selvitettävä laitteen IP-osoite.

Kuinka paljon DDoS-hyökkäykset maksavat?Menetettyjen tulojen ja tietojen vuoksi teknologia- tai asiakkaasi yritykseesi kohdistuvan DDoS-hyökkäyksen kustannukset voivat nousta nopeasti. Keskimääräinen pieni ja keskisuuri yritys käyttää 0 000 euroa hyökkäystä kohden.

Mitkä ovat kaksi esimerkkiä DoS-hyökkäyksistä?DoS-hyökkäyksiin on olemassa kaksi yleistä menetelmää: tulvapalvelut tai kaatumispalvelut. Tulvahyökkäykset tapahtuvat, kun järjestelmä vastaanottaa liian paljon liikennettä, jotta palvelin voi puskuroida, jolloin ne hidastuvat ja lopulta pysähtyvät. Suosittuja tulvahyökkäyksiä ovat puskurin ylivuotohyökkäykset – yleisin DoS-hyökkäys.

Kuinka kauan DDoS-hyökkäykset kestävät?Tämäntyyppiset satunnaiset hyökkäykset voivat vaihdella pituudeltaan lyhytaikaisista muutaman minuutin pituisista toimista pidempiin, yli tunnin kestäviin iskuihin. Ruotsalaisen Telia Carrierin vuoden 2021 DDoS Threat Landscape Reportin mukaan dokumentoidut hyökkäykset kestävät keskimäärin 10 minuuttia.

![Xbox Game Barin poistaminen / poistaminen Windows 10: ssä [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/07/how-uninstall-remove-xbox-game-bar-windows-10.png)

![[SOLVED] SD-kortti Poistetaanko tiedostot itse? Tässä ovat ratkaisut! [MiniTool-vinkit]](https://gov-civil-setubal.pt/img/data-recovery-tips/60/sd-card-deleting-files-itself.jpg)

![[FIX] iPhone Viestien poistaminen itse 2021 [MiniTool Tips]](https://gov-civil-setubal.pt/img/ios-file-recovery-tips/56/iphone-deleting-messages-itself-2021.jpg)

![Mikä on Aptio Setup Utility? Kuinka korjata, jos Asus juuttuu siihen? [MiniTool-vinkit]](https://gov-civil-setubal.pt/img/backup-tips/53/what-is-aptio-setup-utility.jpg)

![Etkö ole kirjautunut Rocket League -palvelimiin? Näin voit korjata sen! [MiniTool-uutiset]](https://gov-civil-setubal.pt/img/minitool-news-center/42/not-logged-into-rocket-league-servers.jpg)