[Selitetty] Valkoinen hattu vs musta hattu – mikä on ero

Selitetty Valkoinen Hattu Vs Musta Hattu Mika On Ero

Kun ihmiset kohtaavat kaikenlaisia hakkerointikanavia, he ovat aina tietämättömiä siitä, mitä tehdä. Tiedätkö esimerkiksi jotain White Hatista ja Black Hatista? Ne eivät liity kangaskoristeluun vaan tietotekniikkaan. Lisätietoja saat artikkelista White hat vs Black Hat on MiniTool-verkkosivusto paljastaa sen.

Ensinnäkin, olipa sitten White Hat tai Black Hat, niitä molempia käytetään hakkereiden luokitteluun, mikä on saanut inspiraationsa varhaisista länsimaisista elokuvista, joissa sankarit voitiin tunnistaa heidän käyttämänsä valkoisista hatuista ja roistot mustista hatuista.

Siksi voit helposti todeta, että kaikkia hakkereita ei pidetä haitallisina vihollisina. Hakkereiden pääluokka on luokiteltu kolmeen tyyppiin – White Hat -hakkerit, Black Hat -hakkerit ja Gray Hat -hakkerit, joista voit myös erotella motiiveillaan - Eettiset hakkerit, Haitalliset hakkerit ja ei-ilkeät, mutta ei aina eettiset hakkerit.

Siksi, jotta voit selvittää eron valkoisen hatun ja mustan hatun välillä, voit aloittaa niiden määritelmistä ja työperiaatteista.

Mikä on valkoinen hattu?

Kybertermi – White Hat hakkeri viittaa ohjelmoijaan, joka ottaa hakkerin aseman ja hyökkää omaan järjestelmäänsä tarkistaakseen tietoturva-aukkoja. He tekevät sen samalla tavalla kuin hakkerit (jota kutsutaan yleisesti Black Hat -hakkereiksi) häiritsevät hyökkäyksiä, mutta he tekevät sen turvallisuuden ylläpitämiseksi.

Heillä on yleensä korkeasti koulutettu asiantuntemus ja ammatillinen tietämys järjestelmän haavoittuvuuksien löytämiseen, mutta heillä on erilainen kuin Black Hat -hakkeri, heillä on oikeus tai sertifiointi hakkeroida organisaatioverkkoja ja tietokonejärjestelmiä, jotta turvajärjestelmien heikkoudet voidaan paljastaa ja he voivat löytää tiensä suojatakseen heitä ulkoisilta hyökkäyksiltä ja tietomurroilta.

Monet yritykset ja hallitukset kaipaavat näitä ammattilaisia nostaakseen puolustusmuureitaan. Nämä White Hat -hakkerit saavat usein korkeaa palkkaa, ja he voivat myös työskennellä henkilökohtaisen edun vuoksi.

Mikä on musta hattu?

Black Hat -hakkerit käyttävät usein taitojaan varastaakseen muiden ihmisten resursseja verkossa tai murtaakseen voittoa tavoittelevia ohjelmistoja. Vaikka se heidän mielestään johtuu tekniikasta, tämä käyttäytyminen usein häiritsee koko markkinoiden järjestystä tai vuotaa muiden yksityisyyttä.

He voivat murtautua järjestelmiin, varastaa tietoja, manipuloida tietoja ja vaarantaa turvallisuuden, ja heidän hyökkäyksensä voivat vaihdella yksinkertaisesta haittaohjelmien leviämisestä monimutkaisiin haavoittuvuuksien hyödyntämiseen ja tietovarkauksiin.

Valkoinen hattu vs musta hattu

White Hat vs Black Hat Intentions

Heidän motiivinsa ovat suurin ero White Hat -hakkerien ja Black Hat -hakkerien välillä.

Kuten olemme aiemmin maininneet, vihollisesi ja kumppanisi tunnistamiseksi paremmin hakkerit on jaettu eettisiin hakkereihin ja ilkivaltaisiin hakkereihin, mikä tarkoittaa, että osa heistä tekee järjestelmähyökkäyksiä hyvistä ja pätevistä syistä, mutta toiset taloudellisen hyödyn, poliittisen edun tai haitallisen koston vuoksi. .

Muuten, vaikka he käyttävät samoja kanavia hyökkäykseen, hyökkääjä voi vaikuttaa lailliselta ja eettiseltä niin kauan kuin hyökkääjä hyväksyy toimenpiteen.

Sosiaalinen tunnustus hyväksyy eettisen hakkeroinnin, joka tunnetaan 'tietoturvan puolustajina', Internet-maailman 'suojelijana' ja 'Internet +' -kontekstin välttämättömänä selkärankana; Black Hat -hakkerointi kuuluu laittomaan tapahtumaan häiritsevien sosiaalisten sääntöjensä vuoksi.

Valkoinen hattu vs musta hattu -tekniikat

Vaikka White Hat -hakkerit ja Black Hat -hakkerit pyrkivät molemmat hyökkäämään järjestelmiin ja löytämään heikkouksia turvajärjestelmässä, tekniikat ja menetelmät ovat erilaisia.

Valkoisen hatun hakkerointi

1. Sosiaalinen suunnittelu

Sosiaalinen suunnittelu tarkoittaa uhrien huijaamista ja manipuloimista tekemään asioita, joita heidän ei pitäisi tehdä, kuten tilisiirtoja, kirjautumistietojen jakamista ja niin edelleen.

2. Läpäisytestaus

Läpäisytestauksen tavoitteena on paljastaa haavoittuvuuksia ja heikkouksia organisaation puolustuksissa ja päätepisteissä, jotta ne voidaan korjata.

3. Tiedustelu ja tutkimus

Tämä edellyttää organisaation tutkimusta fyysisen ja IT-infrastruktuurin haavoittuvuuksien löytämiseksi. Tavoitteena on saada riittävästi tietoa, jotta voidaan tunnistaa tapoja ohittaa turvatarkastukset ja -mekanismit laillisesti rikkomatta tai tuhoamatta mitään.

4. Ohjelmointi

White Hat -hakkerit luovat hunajaruukkuja houkuttimina, jotka houkuttelevat kyberrikollisia häiritsemään heitä ja hankkimaan arvokasta tietoa hyökkääjistä.

5. Käytä erilaisia digitaalisia ja fyysisiä työkaluja

He voivat asentaa botteja ja muita haittaohjelmia ja päästä verkkoon tai palvelimiin.

Black Hat Hakkerointi

Black hat -hakkereiden tekniikat kehittyvät jatkuvasti, mutta tärkeimmät hyökkäysmenetelmät eivät muutu liikaa. Tässä on luettelo hakkerointitekniikoista, joita saatat kohdata.

1. Tietojenkalasteluhyökkäykset

Tietojenkalastelu on eräänlainen kyberturvallisuushyökkäys, jonka aikana pahantahtoiset toimijat lähettävät viestejä teeskennellen olevansa luotettu henkilö tai yhteisö.

2. DDoS-hyökkäykset

DDoS-hyökkäys on yritys kaataa verkkopalvelu täyttämällä se synteettisesti tuotetulla liikenteellä. Saat lisätietoja DDoS-hyökkäyksistä tästä artikkelista: Mikä on DDoS Attack? Kuinka estää DDoS-hyökkäys .

3. Troijalainen virus

Troijalainen virus on eräänlainen haittaohjelma, joka kätkee todellisen sisältönsä, naamioituu ilmaisiksi ohjelmistoiksi, videoiksi tai musiikiksi tai näkyy laillisina mainoksina, jotta käyttäjä uskoisi sen olevan vaaraton tiedosto.

4. Joitakin muita suosittuja tekniikoita ovat:

- Logiikkapommeja

- Keylogging

- Ransomware

- Fake W.A.P.

- Raaka voima

- Vaihda hyökkäykset

- Evästeen varkaus

- Syöttihyökkäys

Valkoinen hattu vs musta hattu -työperiaatteet

Työmotiiveja ja tekniikoita lukuun ottamatta voit erottaa heidät heidän työskentelyperiaatteistaan.

White Hat -hakkerit

White Hat -hakkereilla on viisi vaihetta:

Vaihe 1: Jalanjälki

Footprinting on tekniikka, jolla kerätään mahdollisimman paljon tietoa kohdennetusta tietokonejärjestelmästä, infrastruktuurista ja verkosta, jotta voidaan tunnistaa mahdollisuudet päästä niihin. Se on yksi tehokkaimmista tavoista tunnistaa haavoittuvuudet.

Vaihe 2: Skannaus

Kerättyään tarvittavat tiedot hakkerit alkavat käyttää verkkoa ja etsiä tietoja, kuten käyttäjätilejä, tunnistetietoja ja IP-osoitteita.

Vaihe 3: Käyttöoikeuden saaminen

Tässä vaiheessa hyökkääjä murtautuu järjestelmään/verkkoon käyttämällä erilaisia työkaluja tai menetelmiä. Järjestelmään liittymisen jälkeen hänen on lisättävä oikeudet järjestelmänvalvojan tasolle, jotta hän voi asentaa tarvitsemansa sovelluksen tai muokata tietoja tai piilottaa tietoja.

Vaihe 4: Pääsyn säilyttäminen

Se on prosessi, jossa hakkeri on jo saanut pääsyn järjestelmään. Saatuaan pääsyn hakkeri asentaa joitain takaovia päästäkseen järjestelmään, kun hän tarvitsee pääsyn tähän omistamaansa järjestelmään tulevaisuudessa.

Vaihe 5: Analyysi

Haavoittuvuusanalyysi on menettely, jolla tarkistetaan kaikki järjestelmien, tietokoneiden ja muiden ekosysteemityökalujen haavoittuvuudet. Haavoittuvuusanalyysi auttaa haavoittuvuuksien analysoinnissa, tunnistamisessa ja luokittelussa.

Se auttaa tunnistamaan ja arvioimaan uhkien yksityiskohtia, mikä antaa meille mahdollisuuden suojata niitä hakkereilta.

Black Hat -hakkerit

- Luo ja käynnistä haittaohjelmia ja DDoS-hyökkäyksiä häiritäksesi toimintaa ja aiheuttaaksesi yleistä kaaosta ja tuhoa.

- Luo väärennettyjä sosiaalisen median profiileja ihmisistä, joihin luotat, jotta voit manipuloida sinua paljastamaan luottamuksellisia tai pankkitietoja.

- Varasta käyttäjätietoja tunkeutumalla vuotaviin tietokantoihin.

- Levitä haittaohjelmia tai huijaa ihmisiä käyttämällä tietojenkalasteluhyökkäyksiä.

- Etsi jatkuvasti haavoittuvuuksia löytääksesi tapoja hyödyntää niitä henkilökohtaisen hyödyn saamiseksi.

- Asenna vakoiluohjelmia kohteensa laitteille kiristääkseen uhreja.

Kuinka suojautua Black Hat -hakkereilta?

Älä käytä henkilökohtaisia tai taloudellisia tietoja julkisella Wi-Fi-yhteydellä

Suurin uhka ilmaiselle Wi-Fi-turvallisuudelle on hakkerin kyky asettua sinun ja yhteyspisteen väliin. Joten sen sijaan, että puhuisit suoraan hotspotin kanssa, lähetät tietosi hakkereille, joka välittää ne eteenpäin.

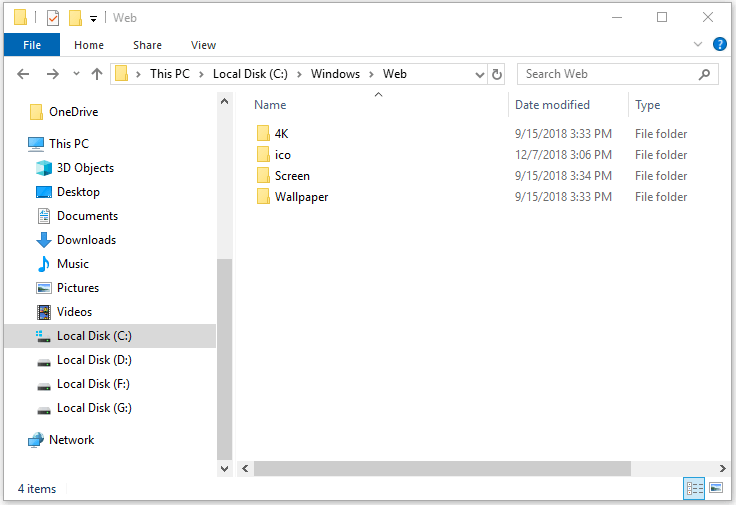

Poista käytöstä ominaisuuksia, joita et tarvitse

Wi-Fiäsi lukuun ottamatta kaikki ominaisuudet, jotka voivat toimia siltana sinun ja hakkereiden välillä, kuten GPS, Bluetooth ja jotkin sovellukset, ovat vaarallisia. Voit ottaa ne käyttöön vain silloin, kun tarvitset niitä.

Valitse sovelluksesi viisaasti

Sovellukset ovat yleinen kanava haitallisten koodien piilottamiseen. Tämän välttämiseksi sinun kannattaa ladata ja asentaa ohjelmia luotettavilta verkkosivustoilta siltä varalta, että jotkin linkit tuovat sinulle vaarallisia viruksia ja liitettyjä ohjelmia.

Muista myös päivittää sovelluksesi säännöllisesti ja poistaa tarpeettomat ohjelmat ajoissa.

Käytä salasanaa, lukituskoodia tai salausta.

- Käytä hyvämaineista salattua salasananhallintaa.

- Varmista, että salasanasi ovat vähintään kahdeksan merkkiä pitkiä, sekä isoja että pieniä kirjaimia, ja sisältävät numeroita tai muita merkkejä.

- Käytä tallennustilan salausominaisuutta.

- Aseta näyttö aikakatkaisuun viiden minuutin tai vähemmän kuluttua.

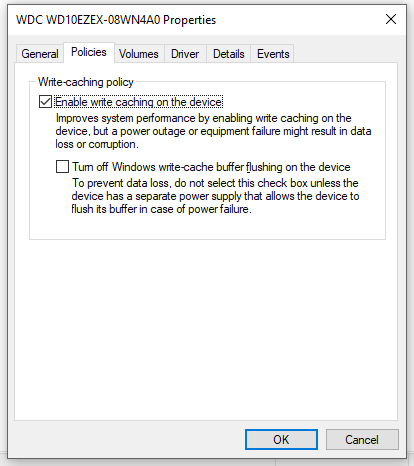

Varmuuskopioi tietosi etukäteen

Kun olet tutkinut eron valkoisen hatun ja mustan hatun välillä, sinulla on yleinen kuva siitä, mitä ne ovat ja kuinka ne erottaa toisistaan. Vaikka kuva on esitetty ja varosuunnitelma on julkistettu, jokainen huomiotta jätetty yksityiskohta voi kuitenkin antaa sinusta tulla hakkereiden edessä paljastettu kohde.

Varmuuskopiointisuunnitelman laatiminen voi aina olla viimeinen keino palauttaa kadonneet tiedot, jotta voit minimoida tappiosi ja estää järjestelmän kaatumiset tai muut hakkereiden aiheuttamat vakavat katastrofit. MiniTool ShadowMaker on omistautunut tälle alalle vuosia ja näkee suurempia edistysaskeleita ja läpimurtoja.

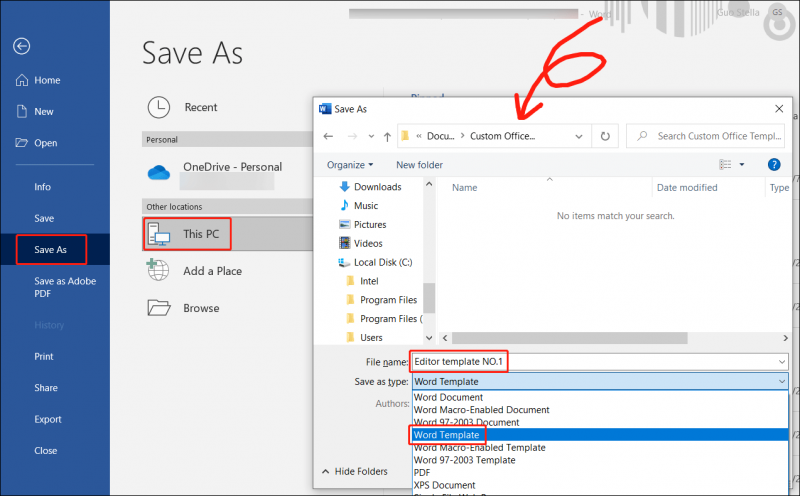

Varmuuskopioidaksesi MiniTool ShadowMakerilla sinun on ensin ladattava ja asennettava ohjelma, niin saat ilmaisen kokeiluversion 30 päiväksi.

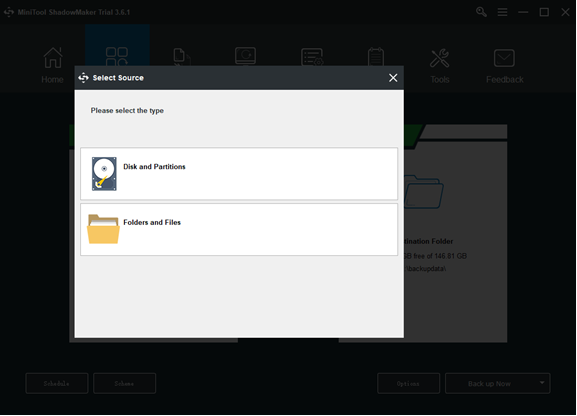

Vaihe 1: Napsauta Jatka oikeudenkäyntiä siirtyäksesi ohjelmaan ja siirtyäksesi kohtaan Varmuuskopioida -välilehti.

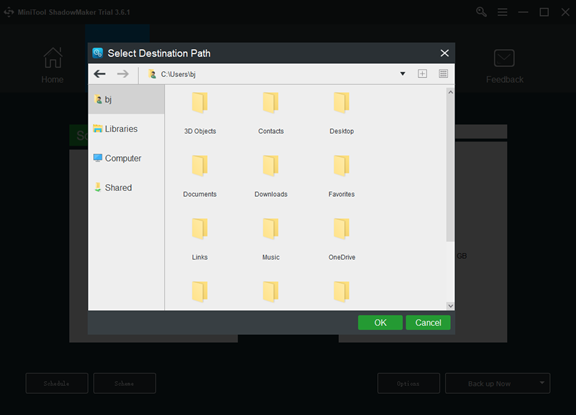

Vaihe 2: Napsauta Lähde -osiossa ja ponnahdusikkunassa voit valita varmuuskopiosisällön, mukaan lukien järjestelmän, levyn, osion, kansion ja tiedoston. Oletusarvoisesti järjestelmä on jo asetettu varmuuskopiolähteeksi.

Vaihe 3: Siirry kohtaan Kohde osa, jossa näet neljä vaihtoehtoa, jotka sisältävät Järjestelmänvalvojan tilikansio , Kirjastot , Tietokone , ja Jaettu . Valitse sitten määränpääpolku. Ja sitten klikkaa OK tallentaaksesi muutokset.

Vaihe 4: Napsauta Varmuuskopioi nyt vaihtoehto aloittaa prosessi välittömästi tai Palaa myöhemmin mahdollisuus viivyttää varmuuskopiointia. Viivästetty varmuuskopiointitehtävä on päällä Hallitse sivu.

Lisäksi MiniTool ShadowMakerin avulla voit synkronoida tiedostosi tai kloonata levyn. Palvelut, joista voit nauttia, ovat enemmän kuin varmuuskopioita. Yksi hyödyllisistä toiminnoista - Universal Restore – voi auttaa ratkaisemaan yhteensopivuusongelman, jos haluat palauttaa järjestelmän muissa tietokoneissa.

Bottom Line:

Useimmissa tapauksissa on vaikea estää täysin kaikkia hakkerointitapahtumia, jos sinulla on suuri riski paljastaa tärkeät ja arvokkaat tietosi ulkopuolelle, mikä on melko helposti löydettävissä tästä Internetiin yhdistetystä maailmasta. Joka tapauksessa jotkut menetelmät voivat auttaa sinua minimoimaan menetyksen, ja varasuunnitelma voi olla viimeinen keinosi.

Jos sinulla on ongelmia MiniTool ShadowMakerin käytössä, voit jättää viestin seuraavaan kommenttialueeseen, niin vastaamme mahdollisimman pian. Jos tarvitset apua MiniTool-ohjelmiston käytössä, voit ottaa meihin yhteyttä kautta [sähköposti suojattu] .

Valkoinen hattu vs musta hattu UKK

Ovatko valkoiset hatut laillisia?Valkoiset hatut ansaitsevat laillisen kunnioituksen. Mutta White Hats voi myös olla oikeudellisesti alttiina ja haavoittuvainen oikeudenkäynneille, vaikka he hakkeroivat järjestelmiä hyvällä tarkoituksella, mutta tekevät sen käytännössä pyytämättä tai kutsumatta päämiehen virallisen sopimussuhteen yhteydessä.

Mitkä ovat 3 hakkerityyppiä?Tietoturvamaailmassa on kolme tunnettua hakkerityyppiä: mustat hatut, valkohattut ja harmaat hatut. Nämä värilliset hattukuvaukset syntyivät, kun hakkerit yrittivät erottaa itsensä ja erottaa hyvät hakkerit huonoista.

Saavatko valkohattu-hakkerit palkkaa?CEH on myyjäneutraali valtakirja, ja CEH-sertifioidut ammattilaiset ovat erittäin kysyttyjä. Eettisen hakkerin mediaanipalkka on PayScalen mukaan hieman yli 000 ja yläraja voi olla reilusti yli 0 000.

Miten mustahattu-hakkerit tienaavat rahaa?On olemassa useita tapoja ansaita rahaa mustana hattuna. Jotkut heistä ovat palkattuja hakkereita; pohjimmiltaan online-palkkasoturit. Muita tapoja ovat luottokorttitietojen varastaminen uhreilta, numeroiden myyminen pimeässä verkossa tai uhrin koneen käyttäminen kryptolouhintaan.

![Paras käyttöjärjestelmä pelaamiseen - Windows 10, Linux, macOS, Get One! [MiniTool-uutiset]](https://gov-civil-setubal.pt/img/minitool-news-center/87/best-os-gaming-windows-10.jpg)

![Kuinka nähdä poistetut twiitit? Seuraa alla olevaa opasta! [MiniTool-uutiset]](https://gov-civil-setubal.pt/img/minitool-news-center/80/how-see-deleted-tweets.jpg)

![8 parasta ratkaisua laiteajuriin jumittuneeseen virhelangaan [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/28/top-8-solutions-error-thread-stuck-device-driver.png)

![4 ratkaisua verkkotunnusten syöttövirheiden ratkaisemiseen [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/06/4-solutions-solve-enter-network-credentials-access-error.png)

![Eikö Spotify Wrapped toimi? Seuraa korjausohjeita! [MiniTool-uutiset]](https://gov-civil-setubal.pt/img/minitool-news-center/85/is-spotify-wrapped-not-working.png)

![Realtek HD Audio -ohjaimen lataus / päivitys / asennuksen poisto / vianmääritys [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/37/realtek-hd-audio-driver-download-update-uninstall-troubleshoot.png)

![Korjattu: Windows Hello estää joidenkin vaihtoehtojen näyttämisen [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/40/fixed-windows-hello-is-preventing-some-options-from-being-shown.png)