USB-pudotushyökkäyksen vaarat – kuinka suojautua?

Usb Pudotushyokkayksen Vaarat Kuinka Suojautua

Mikä on USB-pudotushyökkäys? On monia mahdollisia vektorihyökkäyksiä, jotka tunkeutuvat järjestelmääsi eri mahdollisia kanavia pitkin. Sinun on löydettävä oikea tapa käsitellä tilannetta. USB-pudotushyökkäys on yksi yleisimmistä uhista, ja voit oppia sen tästä viestistä MiniTool-verkkosivusto .

Mikä on USB Drop Attack?

Universal Serial Bus (USB) -asemaa käytetään usein tallentamaan tärkeitä tietoja, jotka helpottavat laitteiden välistä viestintää, kun taas hyökkääjät voivat tarttua mahdollisuuksiin saada haittaohjelmia tai -koodia asennettuna USB-asemaan. Sitä kutsuimme USB-pudotushyökkäykseksi.

Ihmiset eivät voi tunnistaa, ovatko heidän USB-asemansa saaneet tartunnan, ennen kuin he yhdistävät laitteen tietokoneisiinsa tai kannettaviin tietokoneisiinsa. Kuitenkin, kun yhteys onnistuu, katastrofi alkaa. Virus tai haittaohjelma voi tunkeutua järjestelmääsi yhteyden kautta.

Millaisia tuloksia saatat kärsiä tästä hyökkäyksestä?

- Hyökkääjät voivat salata tietosi ja varastaa ne.

- Ransomware asennetaan järjestelmääsi.

- Hyökkääjät voivat ottaa tietokoneesi haltuunsa ja vakoilla sitä etänä.

- Järjestelmäsi on alttiina kaatumaan ja tuhoutumaan.

Mitkä ovat USB-pudotushyökkäystyypit?

USB-hyökkäyksiä on neljää tyyppiä – Social Engineering, Haittakoodi, Human Interface Device Spoofing ja USBKill. Esittelemme ne yksitellen.

Social Engineering

USB-laite sisältää tiedostoja kiehtovilla nimillä tai linkkejä, jotka saavat uteliaisuutesi napsauttamaan sitä. Tämä huijaa sinua jakamaan luottamuksellisia tietoja, antamaan rahaa tai löytämään tavan haittaohjelmien asentamiseen.

Vahingoittava koodi

Virheellinen USB-laite sisältää tiedostoja, jotka voivat vapauttaa haitallista koodia, jolloin haittaohjelmat voidaan asentaa tahattomasti uhrin järjestelmään suorittaen sarjan haitallisia toimintoja.

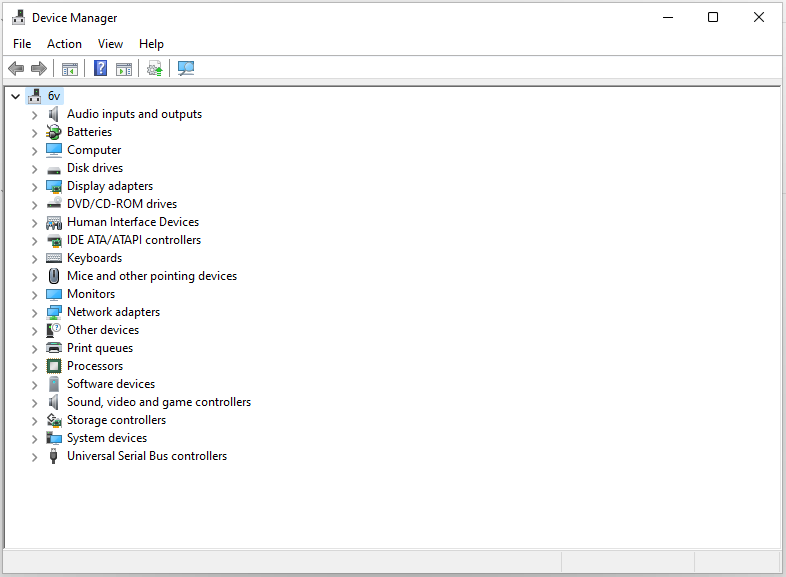

Ihmisen käyttöliittymän laitteiden huijaus

Jonkin sisällä Ihmisen käyttöliittymälaite (HID) huijaushyökkäys, vaikutuksen alainen USB-asema voi naamioitua tietokoneeseen liitetyksi näppäimistöksi, jolloin tietokone johdetaan harhaan ja sallii hakkerin etäkäytön.

USBKill

Tämän tyyppinen USB-pudotushyökkäys on usein suunniteltu saamaan pääsy ja poistamaan liitetty laite. Kun liität sen USB-porttiin, se tuhoaa tietokoneen nopeasti. Joten sinun on parempi olla koskaan käyttämättä tuntemattomia USB-asemia tietokoneissa.

Kuinka suojautua USB-pudotushyökkäykseltä?

Nämä neljä USB-pudotushyökkäystyyppiä Windows 10:ssä voivat aiheuttaa joitain peruuttamattomia tuloksia, joten meidän on tehtävä jotain suojellaksemme itseämme. Tässä sitten vinkkejä.

- Käytä vain luotettuja USB-asemia; älä kytke vahingossa outoa USB-laitetta laitteeseen.

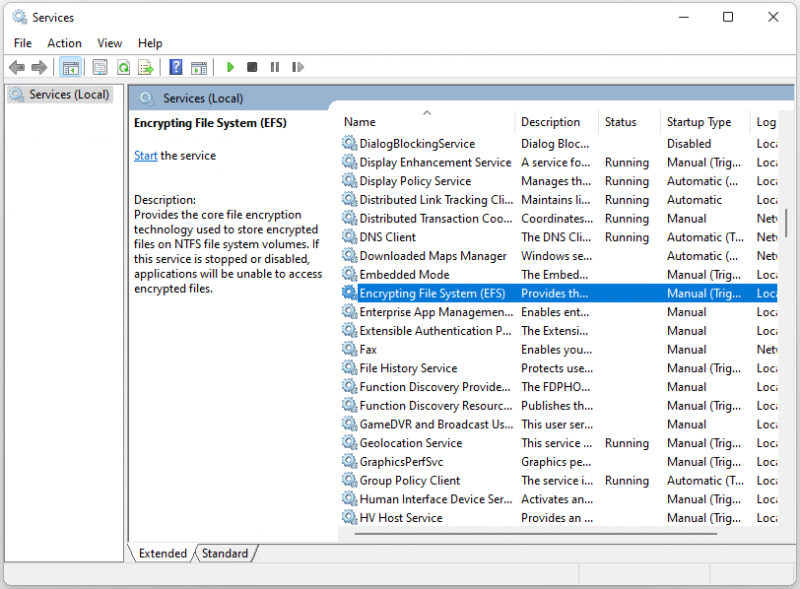

- Käytä luotettavaa ja tehokasta virustorjunta ohjelmat ja palomuurit .

- Varmista, että USB-asemaan tallennetut tiedot on suojattu salauksella tai muulla turvatoiminnolla.

- Poista automaattinen toisto käytöstä . Tämän ominaisuuden avulla Windows suorittaa automaattisesti erilaisia toimintoja mediasta riippuen, joten voit poistaa sen käytöstä USB-hyökkäysten välttämiseksi.

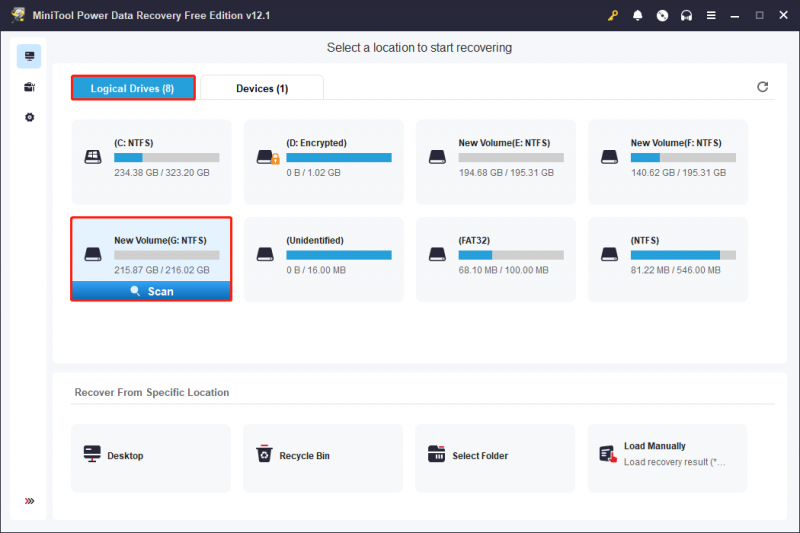

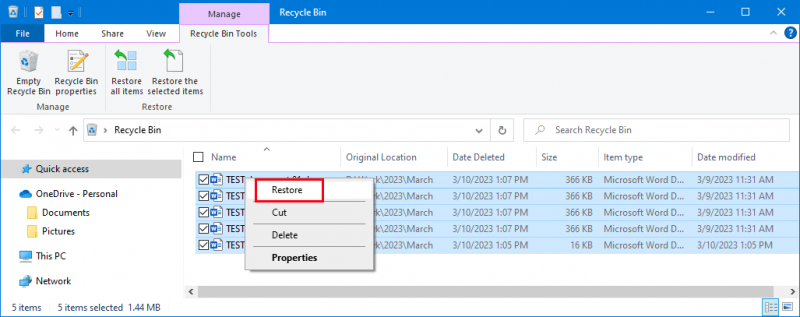

- Valmistele USB-asema, joka on tarkoitettu tietojen tai järjestelmän varmuuskopioiden tallentamiseen. Jos USB-pudotushyökkäys hyökkää sinulle valitettavasti, tämä varmuuskopio voi auttaa sinua palauttamaan ne.

Voit tehdä sen MiniTool ShadowMakerilla, ilmainen varmuuskopiointiohjelmisto , voi auttaa varmuuskopioimaan järjestelmät, tiedostot ja kansiot sekä osiot ja levyt. NAS-varmuuskopiointi ja etävarmuuskopiointi ovat myös saatavilla; Jotkut muut asiaan liittyvät palvelut ovat paremmin kehittyneitä.

Lataa ja asenna ohjelma järjestelmän suojaamiseksi.

Bottom Line:

Mikä on USB-pudotushyökkäys? Tämän artikkelin lukemisen jälkeen saatat ymmärtää USB-pudotushyökkäyksen. Jos sinulla on muita kysymyksiä, voit jättää viestisi.

![Kuinka korjata Destiny 2 -virhekoodin oliivi? 4 menetelmää ovat sinulle! [MiniTool-uutiset]](https://gov-civil-setubal.pt/img/minitool-news-center/82/how-fix-destiny-2-error-code-olive.png)

![Kuinka korjata virhe 0xc0000005 Windows 10: ssä nopeasti [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/47/how-fix-error-0xc0000005-windows-10-quickly.png)

![Täydelliset korjaukset ”Realtek-verkko-ohjainta ei löydy” [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/75/full-fixes-realtek-network-controller-was-not-found.png)

![Roskakori vioittunut Windows 10: ssä? Palauta tiedot ja korjaa se! [MiniTool-vinkit]](https://gov-civil-setubal.pt/img/data-recovery-tips/37/recycle-bin-corrupted-windows-10.jpg)

![Kuinka korjata 0 raitaa (ja palauttaa kadonneita tietoja) [MiniTool-vinkit]](https://gov-civil-setubal.pt/img/data-recovery-tips/83/how-repair-track-0-bad.png)

![Kuinka korjata PayDay 2 -moodit eivät toimi? [MiniTool-uutiset]](https://gov-civil-setubal.pt/img/minitool-news-center/73/how-fix-payday-2-mods-not-working.png)

![Kernel Data Inpage -virheen 0x0000007a korjaaminen Windows 10/8 / 8.1 / 7 [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/96/how-fix-kernel-data-inpage-error-0x0000007a-windows-10-8-8.jpg)